반응형

허가되지 않은 사이트에 실습을 진행하여 문제가 발생 시 모든 문제는 실습을 진행한 당사자에게 있습니다.

dirbuster | Kali Linux Tools

Screenshots dirbuster

www.kali.org

dirbuster

- DirBuster는 웹/응용 프로그램 서버에서 디렉터리 및 파일 이름을 무차별 공격하도록 설계된 다중 스레드 Java 응용 프로그램

- DirBuster는 숨겨진 파일 및 디렉터리를 찾는 데 매우 효과적

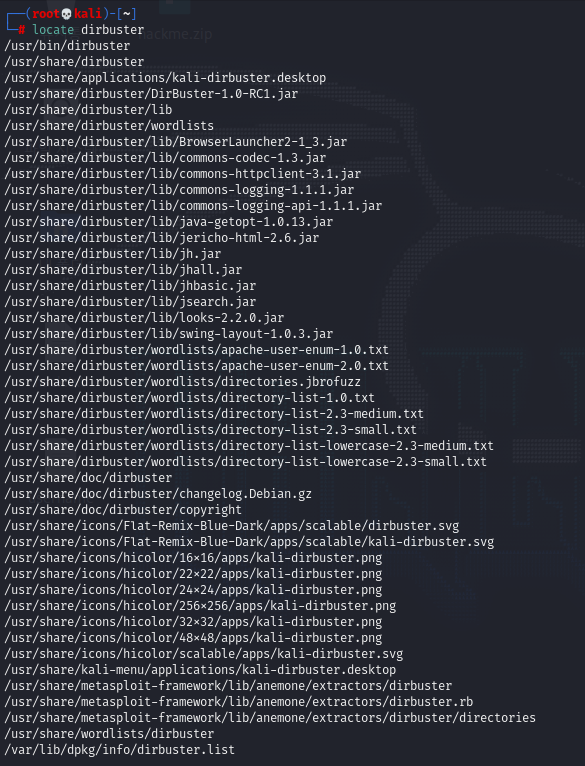

dirbuster 실행 전 locate 명령어를 통하여 dirbuster 도구가 어떤 파일로 이루어져 있는지 확인

메타스플로잇 프레임워크에 연동하여 사용도 가능하다는 것을 확인 가능

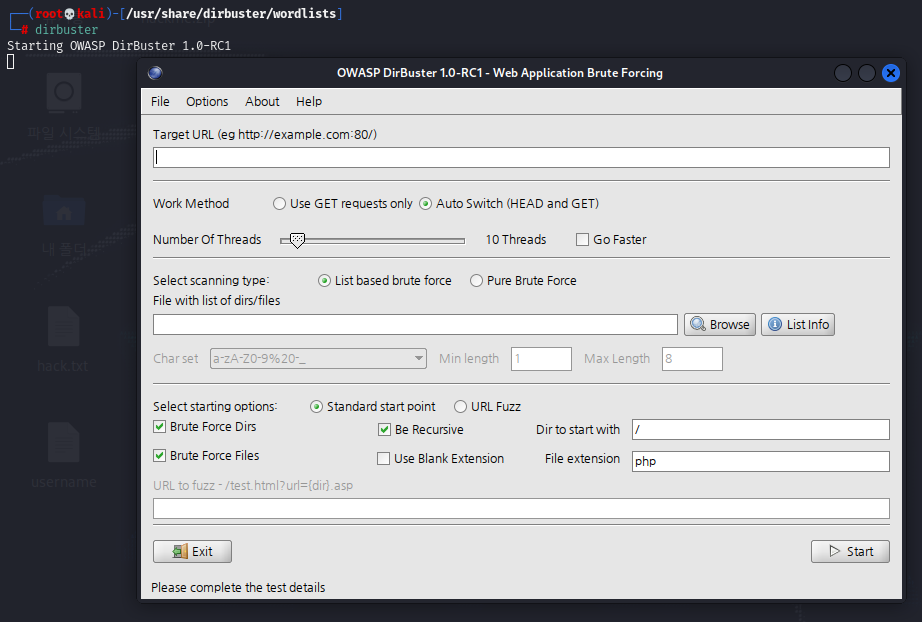

GUI 기반으로 제공하기 때문에 #dirbuster을 통하여 바로 실행 가능

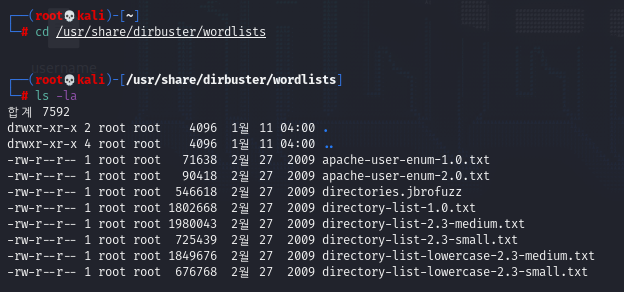

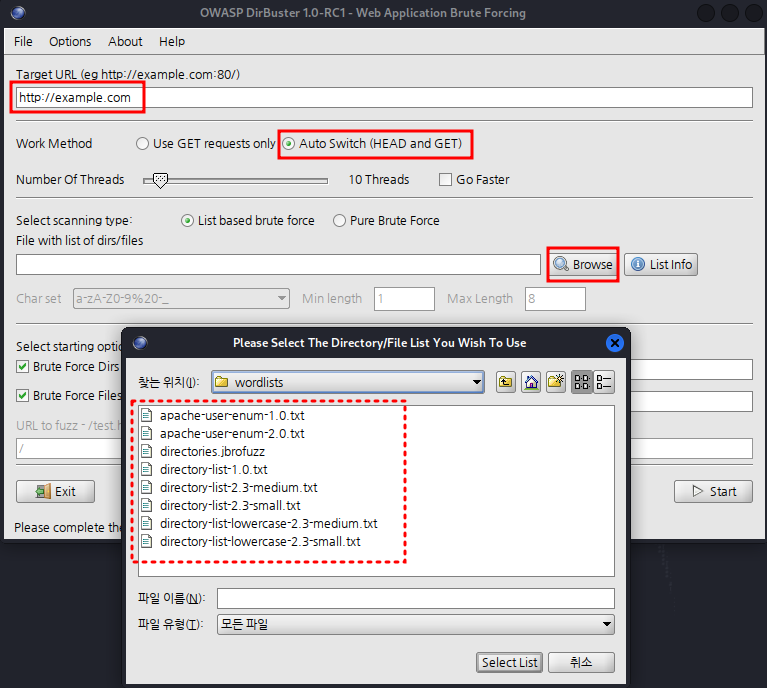

여러 가지의 wordlists를 제공한다는 것을 알 수 있습니다.

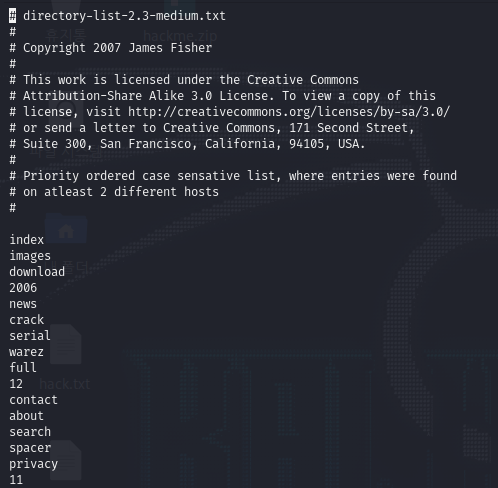

실제로 wordlist 중 directory-list-2.3-medium.txt 파일을 vi 편집기를 통하여 확인을 하면 여러 가지 단어와 숫자 등이

작성되어 있는 것을 알 수 있습니다.

GUI 기반으로 실행을 하면 아래 사진과 같이 구동이 되는 것을 확인할 수 있습니다.

OWASP DirBuster 1.0-RC1

#dirbuster

- Target URL 지정 [포트 지정 자유] ex) http://example.com OR http://example.com:80/

- Threads 지정

- Method 2가지 방식 | Use Get requests only | Auto Switch (HEAD and GET)

- List based brute force | Pure brute Force 방식 선정

- List based brute force 방식의 경우 wordlist 파일 지정

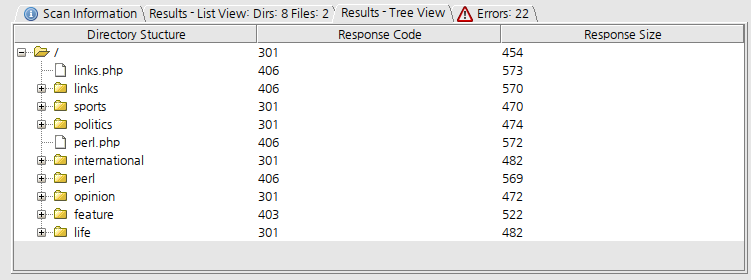

Target 지정 후 Start를 통해 Results - Tree View를 통하여 트리 형식으로 어떠한 디렉터리 및 파일이 있는지 확인 가능

반응형

'보안 > KaliLinux' 카테고리의 다른 글

| Windows CVE-2019-0708 BlueKeep (16) | 2022.03.23 |

|---|---|

| ZIP 압축 파일 비밀번호 크랙 zip2john (4) | 2022.03.21 |

| Metasploitable3 ms11_003 익스플로러 취약점 (6) | 2022.03.17 |

| kali linix Metasploitable2 Port 2121 ProFTP exploit (5) | 2022.03.17 |

| kali linux Metasploitable2 Port 5900 VNC exploit (14) | 2022.03.14 |