실습 환경

공격자 : kali linux 2021.4.ver IP는 각자 선택 사항

희생자 : kali linux 2021.4.ver IP는 각자 선택 사항

네트워크 환경 : NAT

** 본 실습 내용을 가지고 실서버에 공격을 하면 모든 책임은 공격을 진행한 본인에게 있습니다.**mass mailer attack??

= 웜을 이용한 메일 공격

Worm??

= N/W를 타고 자신을 복제하는 악성코드

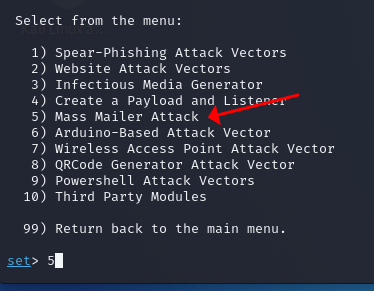

실습 전 apt-get update && apt-get upgrade

위의 과정이 귀찮으시면 setoolit 삭제 후 재설치하시면 됩니다.

2가지 방법이 있는데 저는 첫 번째 방법으로 했습니다.

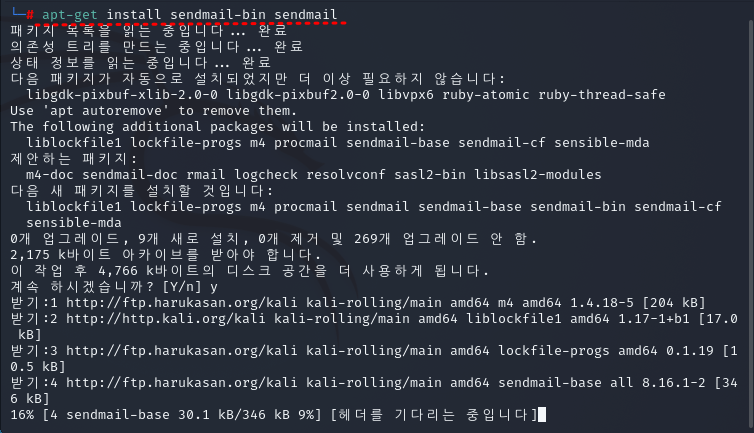

공격자 pc에 sendmail 패키지를 설치

#apt-get install -y sendmail-bin sendmail

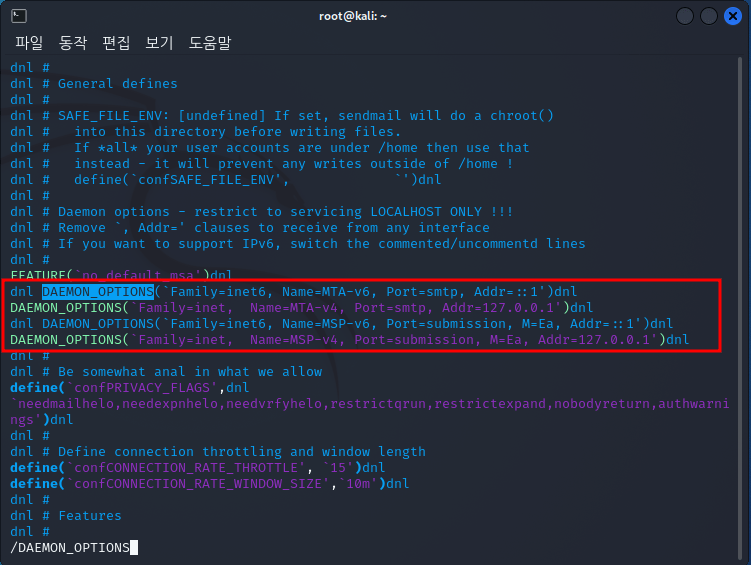

sendmail을 초기 설치 시 로컬 환경에서만 메일을 보낼 수 있게 설정이 되어 있습니다.

외부 메일 전송을 위해서 아래 설정 파일을 수정하겠습니다.

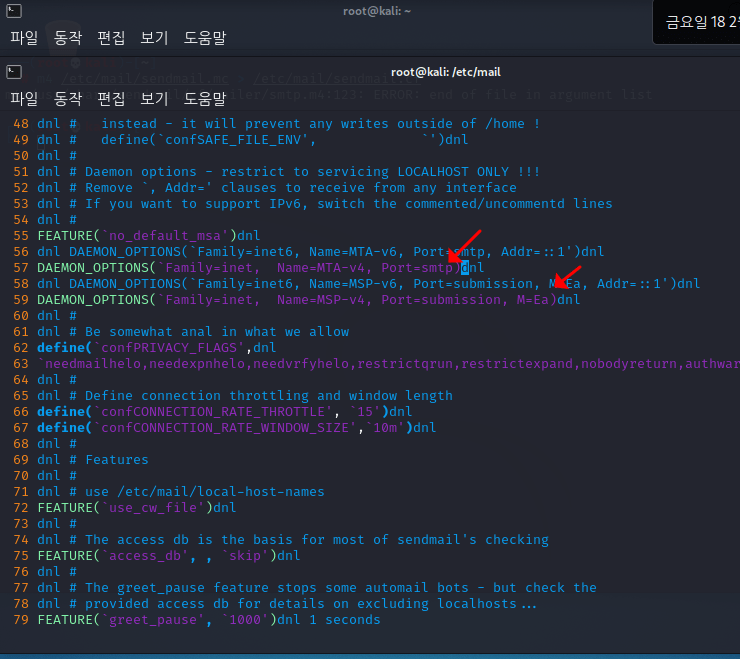

왼쪽 사진이 수정 전 설정 파일 루프백 아이피를 제거해줍니다.

오른쪽과 같이 설정해주세요.

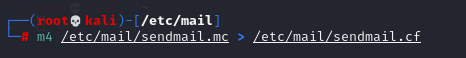

m4 매크로 처리기를 이용해서 설정 파일을 생성

m4 오류 발생 케이스 1건이 있는데 아래 링크 달아두겠습니다.

혹시 같은 오류 일시 참고해주세요.

/usr/share/sendmail-cf/mailer/procmail.m4

sendmail 패키지 관련 설정 중 만나게 된 어이없는 오류... sendmail.mc 파일을 수정 중 외부로 전송하게 하기 위해 루프백 아이피를 제거하다가 인용문구를 넣지 않아 오류가 발생하였습니다. 아래 사

computerhanashi.tistory.com

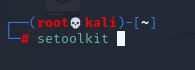

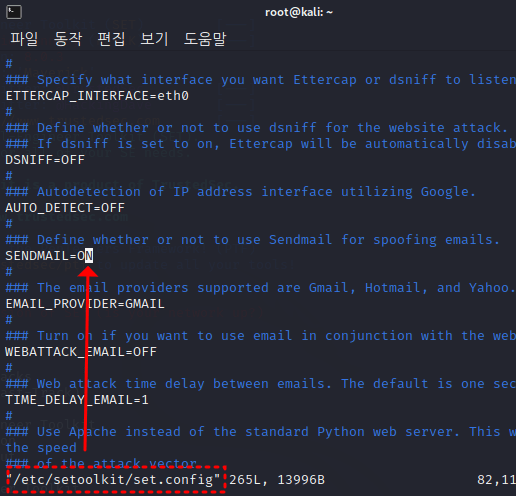

setoolkit 툴 실행

/etc/setoolkit/set.config 설정 파일에서 SENDMAIL=ON으로 설정

sendmail을 사용할 수 있도록 설정합니다.

1번 선택

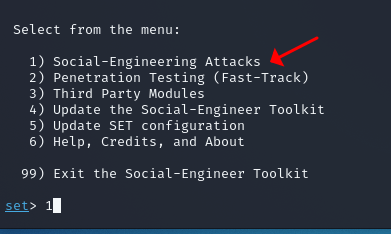

현재 실습 제목과 같은 5번 선택

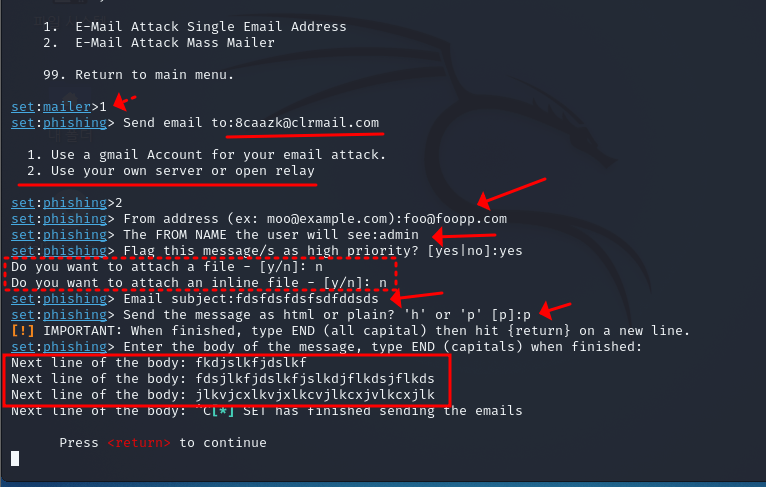

아래 사진을 보시고 천천히 따라와 주세요.

현재 실습을 하면서 네이버, 네이트, 구글 등에 메일을 보내본 결과

필터링에 걸려서 임시 이메일을 사용했습니다.

Zudy - 1초 이메일 @1secmail.com

게릴라 이메일, 일회용 이메일, 임시 이메일, 10분 이메일, 가짜 이메일 제공

www.zudy.info

E-Mail Attack Single Email Address : 한 명에게 보냄

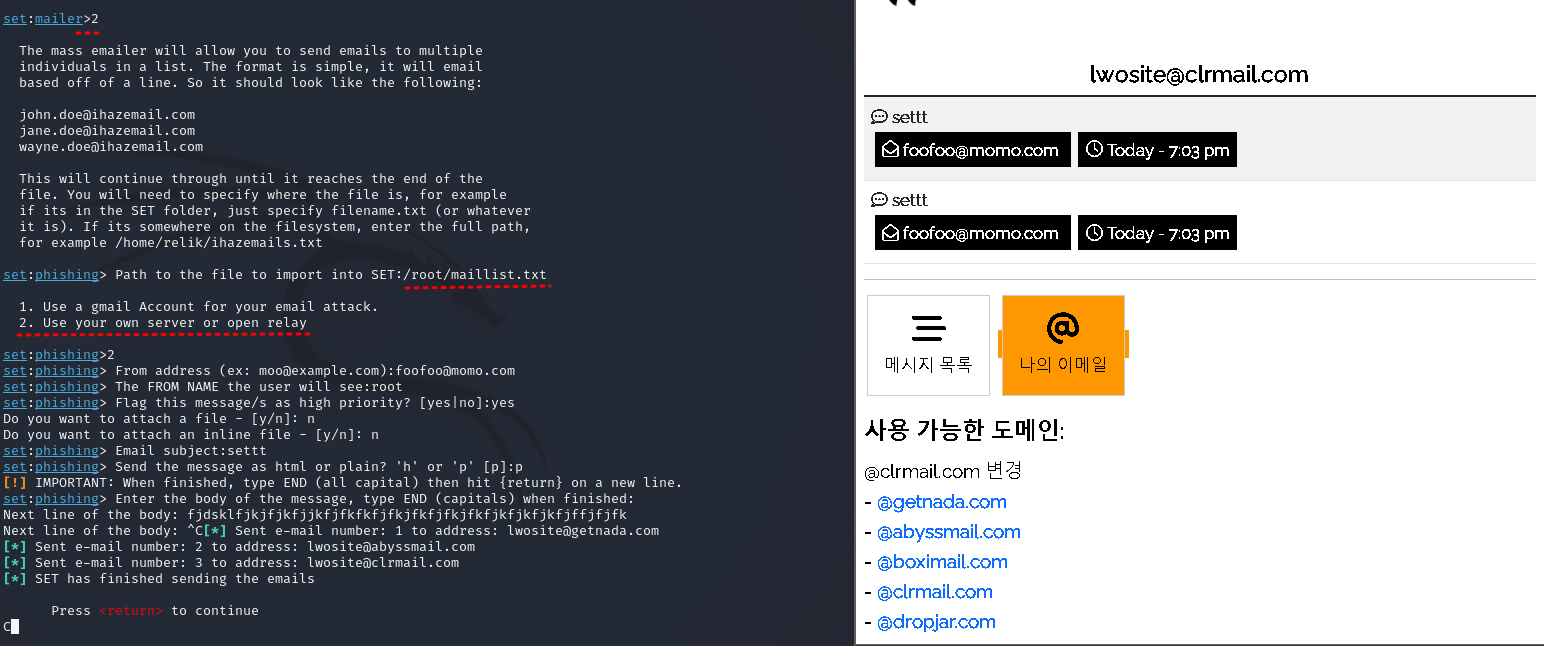

E-Mail Attack Mass Mailer : 여러 명에게 보냄 <-- vi /root/maillist.txt를 만들어 사용 가능한 옵션입니다.

위의 방식은 리스트 파일 하나 만들어서 2번 옵션 선택하셔서 보내시면 됩니다.

Use a gmail Account for your email attack : gmail 계정을 이용해서 메일을 보내는 메뉴

Use your own server or open relay : 자신의 서버나 공개된 중계 서버를 이용하여 메일을 보냄

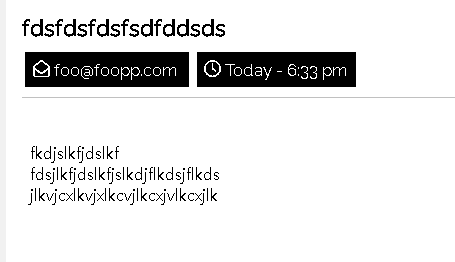

위의 과정을 거치고 나면 아래처럼 이메일을 받은 것을 확인 가능합니다.

리스트 만들어서 보내기

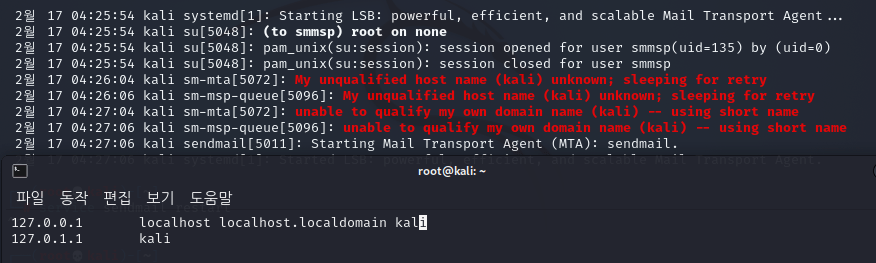

아래 오류 발생 시

unable to qualify my own domain name (kali) -- using short name

unable to qualify my own domain name (kali) -- using short name sendmail 오류 발생 시 vi /etc/hosts 아래 처럼 설정 후 service sendmail restart 해보자

computerhanashi.tistory.com

'보안 > KaliLinux' 카테고리의 다른 글

| 칼리 리눅스 2022.1 새해 첫 버전 변경 사항 (0) | 2022.02.20 |

|---|---|

| 칼리 리눅스 가상머신에 설치하는 방법 (0) | 2022.02.19 |

| /usr/share/sendmail-cf/mailer/procmail.m4 (0) | 2022.02.18 |

| unable to qualify my own domain name (kali) -- using short name (0) | 2022.02.17 |

| FTP Brute-force Attack, Dictionary Attack (0) | 2022.02.17 |